WordPress es una de las plataformas más utilizadas para crear sitios web en todo el mundo. Su popularidad lo convierte también en un objetivo frecuente para atacantes. Desde intentos de robo de información hasta la instalación de malware, hay muchas formas en las que un sitio mal protegido puede ser comprometido. Por eso, es fundamental aprender a auditar y proteger tu WordPress.

En este artículo te enseñaremos cómo hacerlo usando herramientas gratuitas como Nmap y WPScan, enfocándonos en conceptos y buenas prácticas más que en la parte técnica de los comandos. La idea es que comprendas qué se está buscando y cómo interpretar los resultados.

Importante: Solo debes escanear sitios que administras o tengas autorización expresa. Escanear sitios de terceros sin permiso es ilegal.

Por qué es importante auditar WordPress

Auditar tu sitio WordPress significa revisar su seguridad de manera proactiva. Esto incluye:

- Detectar usuarios y contraseñas débiles.

- Identificar plugins y temas desactualizados que puedan ser vulnerables.

- Verificar que tu servidor web no tenga servicios innecesarios abiertos que puedan ser explotados.

- Evitar que atacantes puedan ejecutar un ataque de fuerza bruta o inyección de código.

La auditoría es una medida preventiva. No se trata de buscar fallos después de un ataque, sino de fortalecer tu sitio antes de que alguien lo aproveche.

Cómo funcionan las auditorías con Nmap

Nmap es una herramienta que permite explorar tu sitio web y detectar los servicios que están activos, como los puertos que utiliza tu servidor y las versiones del software que corre en él. No necesitas ser un experto para entender los resultados: básicamente te dice qué puertas de tu sitio están abiertas y si podrían representar un riesgo.

Por ejemplo, Nmap puede mostrarte si tu servidor tiene puertos HTTP o HTTPS abiertos y qué tipo de servidor web está usando, como Apache o Nginx. Con esa información, puedes investigar si esas versiones son seguras o si necesitan actualización.

Además, Nmap tiene scripts específicos para WordPress, que permiten detectar plugins activos y usuarios visibles. Esto es muy útil porque algunos plugins desactualizados son objetivos comunes para los atacantes.

Preparativos y Requisitos

Antes de comenzar, asegúrate de tener lo siguiente:

- Windows 10 o 11 con privilegios de administrador.

- Acceso al sitio WordPress que deseas auditar.

- Nmap instalado, que nos permitirá analizar puertos abiertos, servicios y versiones de software.

- Ruby + WPScan instalado, que nos permitirá identificar vulnerabilidades específicas de WordPress, sus plugins y temas.

Si todavía no tienes estas herramientas, no te preocupes, en los siguientes apartados te explicamos cómo instalarlas paso a paso.

Instalación de Herramientas en Windows

- A) Instalando Nmap

- Descarga el instalador oficial desde nmap.org.

- Ejecuta el instalador y sigue los pasos.

- Para comprobar que Nmap está instalado correctamente, abre CMD o PowerShell y escribe:

nmap –version

Si todo está bien, verás algo como:

Nmap ( https://nmap.org )

- B) Instalando WPScan

WPScan requiere Ruby, así que primero debes instalarlo:

- Descarga RubyInstaller desde rubyinstaller.org.

- Durante la instalación, marca “Add Ruby executables to your PATH”.

- Una vez instalado Ruby, abre PowerShell y ejecuta:

gem install wpscan

wpscan –version

Con esto, WPScan estará listo para escanear tu sitio WordPress.

Escaneo de WordPress con Nmap

Paso 1: Escaneo básico de puertos

WordPress generalmente usa los puertos HTTP (80) y HTTPS (443). Para verificar que los servicios estén activos:

nmap -p 80,443 tusitio.com

La salida te mostrará qué puertos están abiertos y el servicio que corre en cada uno. Por ejemplo:

PORT STATE SERVICE

80/tcp open http

443/tcp open https

Esto confirma que tu sitio responde correctamente y cuáles son los puntos de entrada.

Paso 2: Detección de versión del servidor

Para identificar el software y la versión que corre en tu servidor (Apache, Nginx, etc.), usa:

nmap -sV -p 80,443 tusitio.com

El resultado podría ser:

80/tcp open http Apache 2.4.51

443/tcp open https Apache 2.4.51

Con esta información, puedes buscar vulnerabilidades conocidas para tu versión de Apache o Nginx y aplicar actualizaciones.

Paso 3: Enumeración de plugins y usuarios de WordPress

Nmap tiene scripts NSE específicos para WordPress. Por ejemplo:

nmap -p 80,443 –script http-wordpress-enum tusitio.com

Esto permite listar usuarios visibles y plugins activos en el sitio. La salida simulada podría ser:

Users:

– admin

– miadmin

Plugins activos:

– contact-form-7

– akismet

Esta información es clave, porque los plugins desactualizados o los usuarios con nombres comunes representan riesgos de seguridad.

Paso 4: Escaneo avanzado de seguridad

También puedes usar scripts específicos de Nmap para auditar WordPress más a fondo:

nmap -p 80,443 –script http-wordpress-users,http-wordpress-plugins tusitio.com

Estos scripts permiten identificar plugins instalados, sus versiones y usuarios visibles, ayudándote a encontrar puntos débiles antes de que un atacante lo haga.

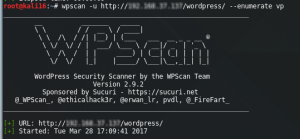

Escaneo con WPScan

WPScan se centra exclusivamente en WordPress y permite buscar vulnerabilidades conocidas en:

- WordPress core (el sistema principal)

- Plugins instalados

- Temas

- Usuarios

Para auditar tu sitio, ejecuta:

wpscan –url https://tusitio.com –enumerate vp,vt,u

- vp → Plugins

- vt → Temas

- u → Usuarios

Salida simulada:

[+] Enumerated Plugins:

contact-form-7 5.7.2 – Vulnerable (CVE-2022-12345)

akismet 4.2.3 – No known vulnerabilities

Esto te permite identificar plugins que necesitan actualización urgente o que podrían ser explotados por un atacante.

Buenas prácticas de seguridad

Más allá de usar herramientas, hay prácticas que fortalecen tu WordPress:

- Mantén tu WordPress y todos los plugins actualizados. Las actualizaciones no solo agregan funciones nuevas, sino que corrigen vulnerabilidades conocidas.

- Usa contraseñas fuertes y únicas para todos los usuarios, especialmente los administradores.

- Limita los intentos de inicio de sesión para prevenir ataques de fuerza bruta.

- Habilita autenticación de dos factores (2FA) para agregar una capa extra de seguridad.

- Elimina usuarios que no sean necesarios y evita nombres de usuario comunes como “admin”.

- Haz copias de seguridad periódicas. Si algo falla, podrás restaurar tu sitio rápidamente.

Estas prácticas reducen significativamente el riesgo de ser víctima de ataques y te dan mayor control sobre la seguridad de tu WordPress.

Interpretando resultados de manera sencilla

Cuando realizas un escaneo con Nmap o WPScan, es fácil sentirse abrumado por la cantidad de información técnica. Lo importante es enfocarte en:

- Usuarios visibles: si aparecen nombres comunes o débiles, considera cambiarlos.

- Plugins desactualizados: verifica si tienen vulnerabilidades reportadas y actualízalos o sustitúyelos.

- Servicios expuestos: si tu servidor tiene puertos o servicios innecesarios abiertos, podrían ser una puerta de entrada para atacantes.

No necesitas entender cada línea de los resultados; con un poco de práctica, podrás identificar los riesgos más importantes.

Auditar tu sitio WordPress no tiene que ser complicado. Herramientas como Nmap y WPScan te ayudan a identificar vulnerabilidades y riesgos, mientras que las buenas prácticas de seguridad te permiten prevenir ataques.

Recuerda: la seguridad es un proceso continuo. Escanea periódicamente, mantén todo actualizado y revisa los usuarios y plugins de tu sitio. De esta manera, podrás mantener tu WordPress seguro y confiable para tus visitantes.